Wiemy, że warstwy to w istotce protokoły, czyli ustalone zestawy reguł. Jednak dolna warstwa stosu TCP/IP to nie są zestawy reguł, opisujące napięcia, prądy, częstotliwości i czasy impulsów w liniach-kanałach przesyłowych. Sprawa jest bardziej złożona... Omówimy tylko zarys sytuacji, a przy okazji wyjaśnimy pewne dość popularne skróty.

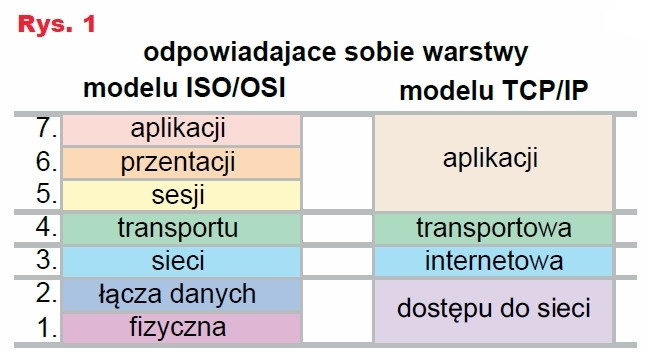

Porównanie warstw dolnych modeli OSI i TCP/IP

W wielu podręcznikach szczegółowo omawia się klasyczny, siedmiowarstwowy model OSI i porównuje go z modelem czterowarstwowym, czego przykładem może być rysunek 1. Z takiego porównania wynika, że jednej warstwie aplikacji modelu TCP/IP odpowiadają trzy górne warstwy modelu OSI. Nas teraz bardziej interesuje to, że podobnie jednej dolnej warstwie dostępu do sieci odpowiadają dwie dolne warstwy modelu OSI, nazwane warstwą łącza danych oraz warstwą fizyczną.

To już lepiej obrazuje, co dzieje się w dolnej warstwie stosu TCP/IP. Możemy się domyślać, że warstw...